Déploiement & généralisation de la double authentification (A2F)

Projet principal : Renforcement de la sécurité des accès au SI

Introduction & Contexte

Dans un contexte d’augmentation constante des attaques par compromission de comptes (phishing, mots de passe faibles, réutilisation d’identifiants), l’entreprise a engagé une démarche globale de sécurisation des accès pour ses clients professionnels. La mise en place de la double authentification (A2F) sur les comptes Microsoft 365 est devenue un élément essentiel de cette stratégie.

J’ai participé activement au déploiement, à la généralisation et à l’accompagnement des utilisateurs dans l’activation de l’A2F sur leurs comptes M365, tout en veillant à maintenir un accès fluide et sécurisé aux ressources professionnelles.

Objectifs du projet

- Renforcer la sécurité des comptes utilisateurs professionnels

- Réduire les risques de compromission liés aux mots de passe

- Déployer une authentification forte simple et compréhensible

- Accompagner les utilisateurs dans l’activation et l’utilisation de l’A2F

- Assurer la continuité d’accès aux services Microsoft 365

- Standardiser les bonnes pratiques de sécurité chez les clients

Compétences mobilisées

- AC33.03 – Participer à la formation des utilisateurs

- AC33.05 – S’informer sur les évolutions et nouveautés technologiques

- AC33.06 – Sécuriser l’environnement numérique d’une application

- AC34.03Cyber – Sécuriser les systèmes d’exploitation

Savoir-faire

- Activation et configuration de l’A2F dans Microsoft 365 / Entra ID

- Création de procédures d’activation claires et adaptées aux utilisateurs

- Accompagnement des clients professionnels dans la mise en place

- Gestion des incidents d’authentification (perte de téléphone, reset MFA, etc.)

- Vérification et sécurisation des méthodes d’authentification

Savoir-être

Ce projet a fortement sollicité ma pédagogie, les utilisateurs n’ayant pas tous le même niveau de compréhension en cybersécurité. J’ai développé mon sens de l’écoute, ma capacité à rassurer et à expliquer simplement des concepts techniques parfois perçus comme contraignants. La généralisation de l’A2F m’a aussi permis de gagner en responsabilité et en rigueur, chaque erreur pouvant avoir un impact direct sur l’accès aux services professionnels.

Étapes clés du déploiement de l’A2F

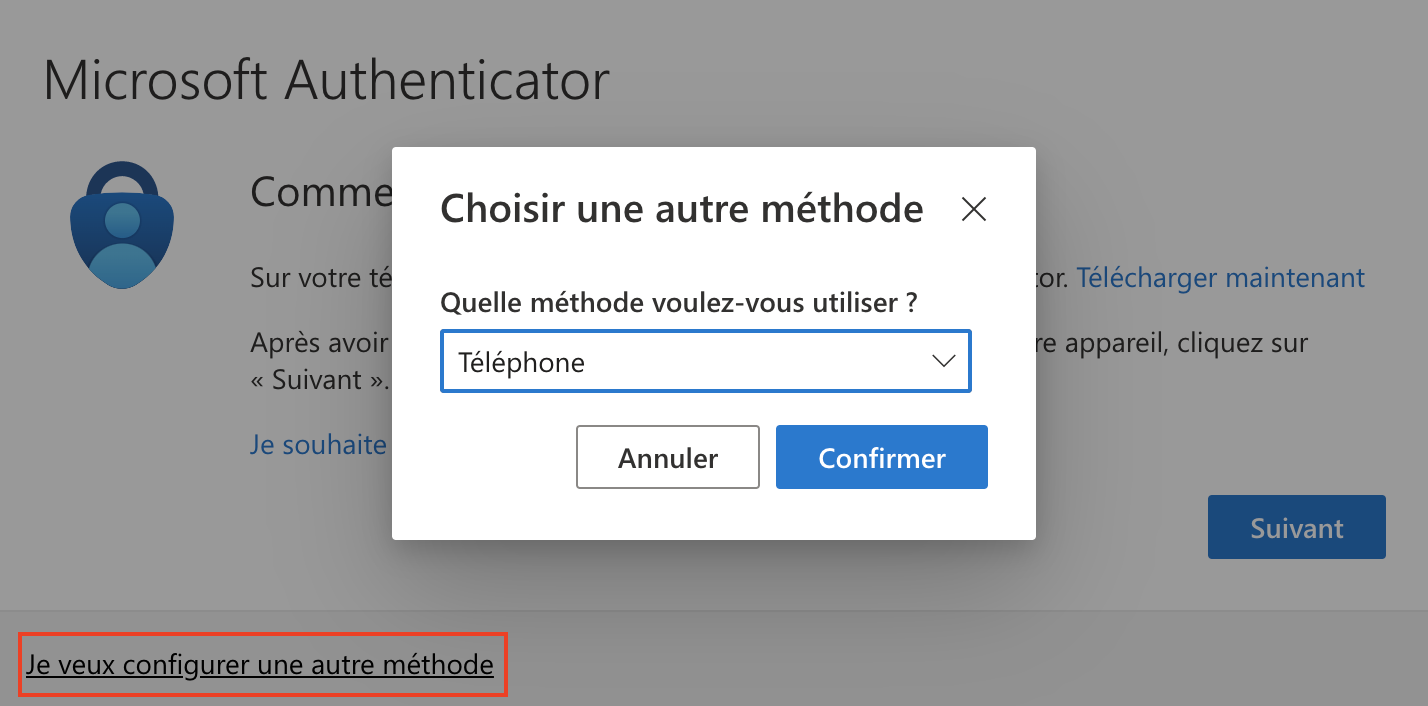

1. Activation MFA dans Microsoft 365

Activation de l’A2F dans le centre d’administration M365 / Entra ID,

choix des méthodes autorisées et vérification des comptes concernés.

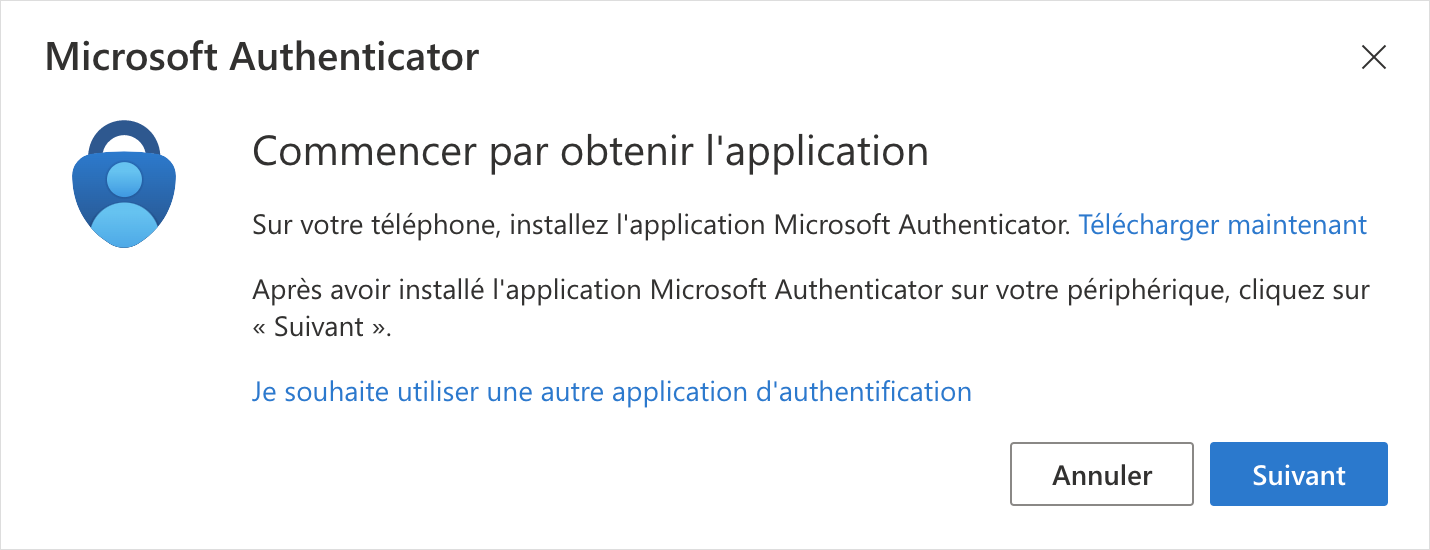

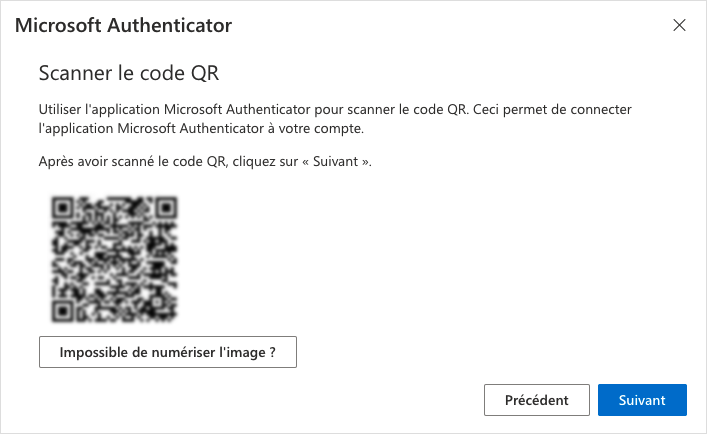

2. Configuration via Microsoft Authenticator

Installation de l’application, scan du QR code,

validation de la première authentification et configuration des méthodes de secours.

3. Validation et tests d’accès

Vérification du bon fonctionnement de l’A2F : notifications push, codes temporaires,

récupération en cas de perte du téléphone ou changement d’appareil.

Analyse réflexive

1. Description

Dans ce projet, j’ai participé au déploiement et à la généralisation de la double authentification (A2F) sur les comptes Microsoft 365 des clients professionnels. Mon rôle consistait à activer l’A2F dans Entra ID, configurer les méthodes d’authentification, accompagner les utilisateurs dans la mise en place et gérer les incidents liés à l’authentification (perte de téléphone, réinitialisation MFA, blocage de compte). L’objectif global était de renforcer la sécurité des accès tout en garantissant une continuité de service.

2. Ressenti

Au début, j’étais un peu stressée car l’A2F touche directement à l’accès aux comptes professionnels : une mauvaise manipulation peut bloquer un utilisateur. J’ai également ressenti une certaine appréhension face à la diversité des utilisateurs, certains étant très à l’aise avec les outils numériques, d’autres beaucoup moins. Au fil des interventions, j’ai gagné en confiance, notamment grâce aux retours positifs des clients et à la satisfaction de voir les comptes devenir réellement plus sécurisés.

3. Analyse

Ce projet m’a permis de comprendre l’importance de la gestion des identités et des accès (IAM) dans la cybersécurité moderne. J’ai appris à configurer correctement l’A2F dans Microsoft 365 / Entra ID, à vérifier les méthodes d’authentification, à anticiper les problèmes courants et à accompagner les utilisateurs de manière pédagogique. J’ai également renforcé mes compétences en communication, car chaque intervention nécessitait d’expliquer clairement les enjeux de sécurité et de rassurer les utilisateurs face à un changement parfois perçu comme contraignant.

4. Conclusion

Ce projet m’a permis de développer une posture professionnelle solide, mêlant compétences techniques et compétences humaines. J’ai acquis une meilleure maîtrise de Microsoft 365, d’Entra ID et des mécanismes d’authentification forte. J’ai également renforcé ma capacité à vulgariser des concepts de cybersécurité et à accompagner des utilisateurs aux profils variés. L’A2F est devenue pour moi un réflexe essentiel dans la sécurisation des accès.

5. Plan d’action

Pour aller plus loin, je souhaite approfondir les politiques d’accès conditionnel, la gestion avancée des identités dans Entra ID et l’automatisation des déploiements MFA. Je pourrais également créer des supports visuels plus complets pour faciliter l’accompagnement des utilisateurs lors des futures activations.

Tâches réalisées & Résultats

- Activation de l’A2F sur les comptes Microsoft 365 des clients professionnels (Microsoft Authenticator, SMS, codes de secours).

- Configuration des méthodes d’authentification dans Entra ID : gestion des appareils, méthodes par défaut, réinitialisation MFA.

- Accompagnement utilisateur : installation de l’application, scan du QR code, validation MFA, explication des bonnes pratiques.

- Gestion des incidents : perte de téléphone, changement d’appareil, blocage de compte, réactivation des méthodes MFA.

- Standardisation : création de procédures internes pour faciliter les futures activations.

- Résultats obtenus : réduction du risque de compromission, adoption progressive par les utilisateurs, amélioration globale de la sécurité des accès.

Ce projet constitue une étape clé dans ma montée en compétences en cybersécurité, notamment dans la gestion des identités et des accès (IAM) et la sensibilisation des utilisateurs.