Capture The Flag (CTF)

La cybersécurité par la pratique et le challenge !

Les Capture The Flag (CTF) sont des compétitions ludiques et éducatives qui permettent de tester et d’améliorer ses compétences en cybersécurité.

Ces challenges simulent des situations réelles de piratage ou de défense de systèmes et sont de plus en plus populaires dans le domaine.

Mes spécialisations CTF

OSINT

Recherche et analyse d’informations accessibles publiquement pour résoudre des énigmes et retrouver des traces numériques.

Cryptographie

Décryptage de messages, analyse d’algorithmes, résolution de challenges de chiffrement et d’encodage.

Stéganographie

Détection et extraction de données cachées dans des images, fichiers audio ou autres supports numériques.

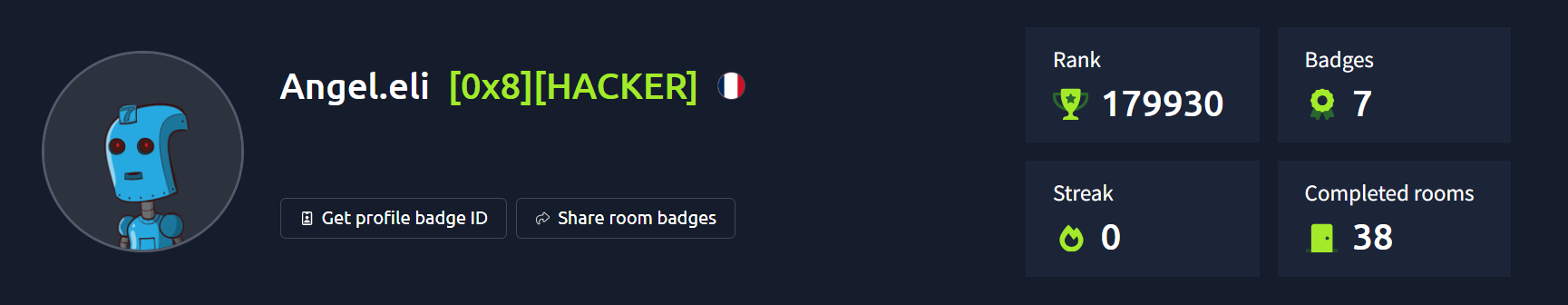

- TryHackMe : Parcours guidés, labs interactifs, idéal pour apprendre les bases et progresser étape par étape.

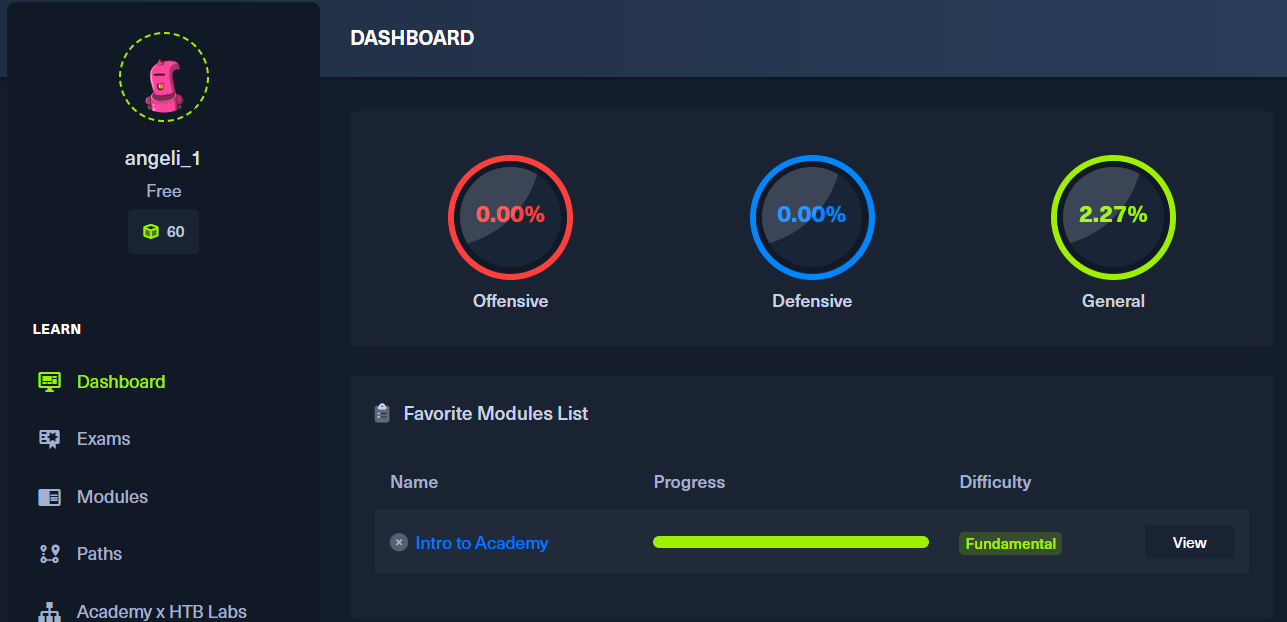

- Hack The Box : Machines virtuelles à compromettre, challenges avancés, parfait pour se confronter à des scénarios réalistes.

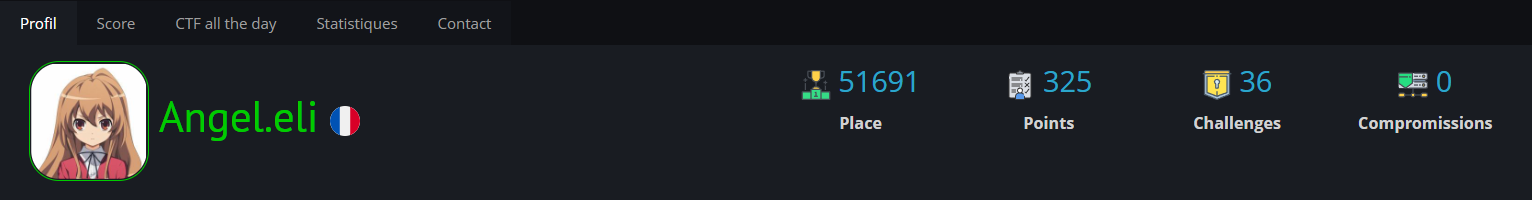

- Root-me : Large gamme de challenges, du niveau débutant à expert, pour progresser dans tous les domaines de la cybersécurité.

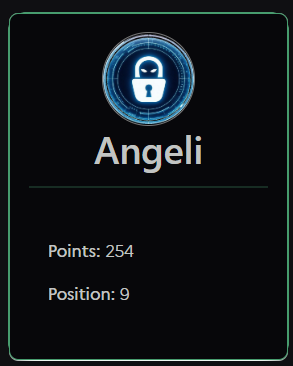

- Erreur 502 : Plateforme développée par Hackcess, pour s'entraîner sur des challenges créés par et pour les étudiants de l'IUT de Roanne.

Les grandes catégories de CTF

| Catégorie | Description |

|---|---|

| Pwn | Exploitation de vulnérabilités dans des exécutables pour prendre le contrôle d’un programme ou d’un système. |

| Reverse Engineering | Analyse d’un logiciel ou d’un fichier pour comprendre son fonctionnement et en extraire des informations utiles. |

| Steganography | Extraction de données cachées dans des images, fichiers audio ou autres types de contenus. |

| Réseau | Interception et analyse de paquets réseau pour extraire des informations sensibles. |

| OSINT | Recherche et analyse d’informations accessibles publiquement. |

| Exploit | Identification et exploitation de failles dans des programmes ou des systèmes pour exécuter du code malveillant ou obtenir un accès non autorisé. |

| Misc (Divers) | Challenges variés ou atypiques qui ne rentrent pas dans les autres catégories. |

| Réaliste | Scénarios proches de situations réelles, comme la compromission d’un serveur ou d’une application. |

| Wargame | Simulations d’attaque/défense où il faut infiltrer ou protéger des systèmes. |

| IoT | Sécurité des objets connectés, caméras, dispositifs domotiques, etc. |

Pourquoi participer à des CTF ?

- Développer ses compétences techniques et sa créativité

- Travailler en équipe et partager ses connaissances

- Découvrir de nouveaux outils et techniques

- Se challenger dans une ambiance conviviale

Les CTF sont une aventure humaine et technique, idéale pour progresser et s’amuser en cybersécurité !