Intervention sur suspicion de piratage

Mission d'urgence réalisée pour un client professionnel

Contexte du projet

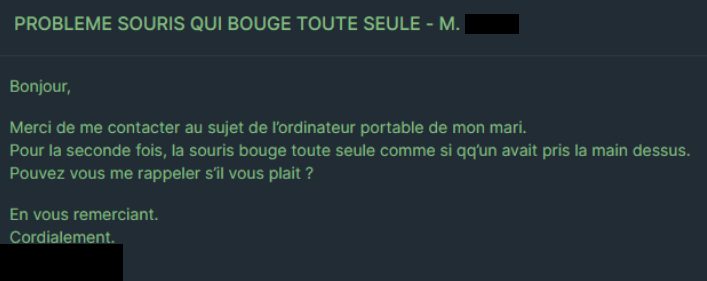

Un client professionnel nous a contactés en urgence après avoir observé un comportement anormal sur son poste de travail : déplacement autonome de la souris, ouverture de fenêtres sans intervention humaine, alertes sonores inconnues.

Ce contexte évoquait une prise de contrôle à distance potentielle ou une infection par un logiciel malveillant.

Apprentissages Critiques Mobilisés

- AC24.03 : Sécuriser les services

- AC24.05 : Connaître les différents types d’attaque

- AC25.01 : Administrer les protections contre les logiciels malveillants

- AC21.06 : Travailler en équipe pour développer ses compétences professionnelles

Présentation de l'intervention

Savoirs et savoir-faire mis en œuvre

Savoirs : Pour répondre efficacement, j’ai mobilisé mes connaissances sur les techniques d’intrusion à distance, les vecteurs d’infection (RAT, outils de contrôle à distance malveillants), ainsi que les méthodes de sécurisation basiques (désactivation d’accès, suppression de services non autorisés, nettoyage de registre).

Savoir-faire

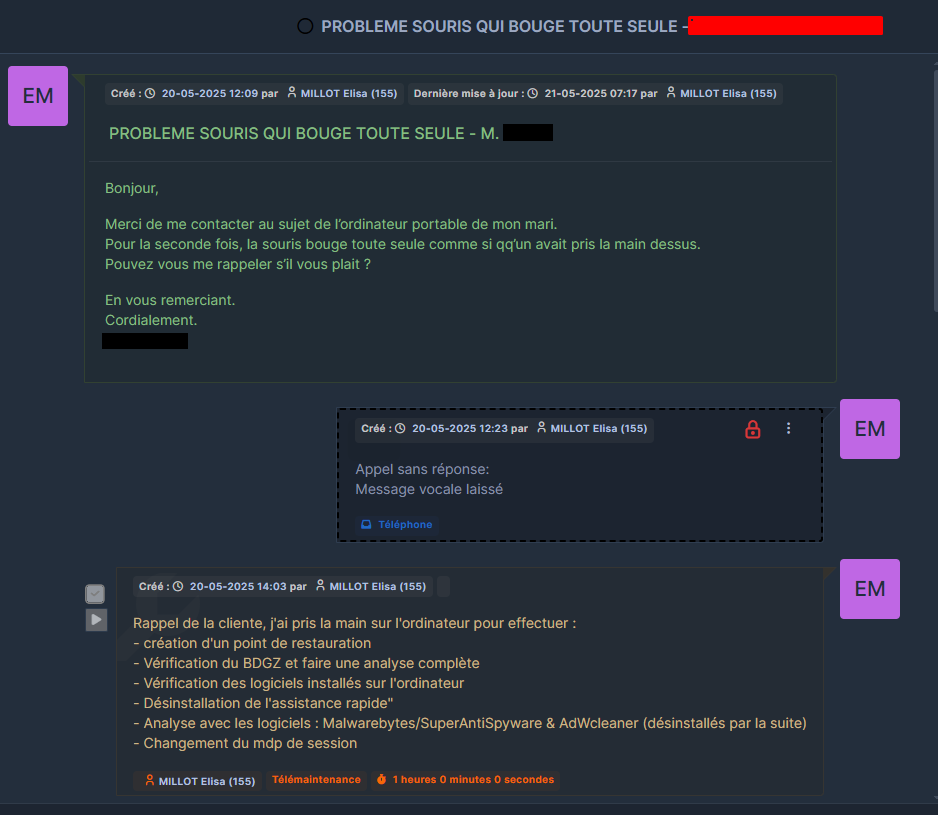

J’ai d’abord pris en main la machine à distance via un logiciel PMAD sécurisé. J’ai vérifié les processus actifs, identifié et supprimé un logiciel de contrôle à distance suspect. J’ai ensuite effectué une analyse approfondie avec BDGZ, désinstallé les applications inconnues, et analysé les journaux d’événements pour vérifier les connexions réseau sortantes. J’ai ensuite conseillé une réinitialisation du mot de passe Windows, réalisé des tests de stabilité réseau, et isolé le poste en environnement restreint pour éviter une propagation éventuelle.

Savoir-être

Face à un client inquiet, j’ai su garder mon sang-froid, rassurer, et adopter une posture de pédagogue. J’ai expliqué chaque étape de mon intervention, conseillé des bonnes pratiques à mettre en place et documenté l’intégralité de mon diagnostic dans GLPI.

Tâches réalisées et résultats

L’intervention a permis d’éliminer la menace sur le poste. Aucune activité suspecte n’a été relevée après nettoyage. J’ai également procédé à un contrôle croisé sur les autres postes de l’entreprise et mis à jour leur antivirus.

Le client a été sensibilisé sur les risques liés à l’usage de logiciels gratuits de télémaintenance et a suivi mes recommandations. L’entreprise n’a pas connu de récidive depuis cette intervention.

Analyse réflexive

Avant : J’ai préparé un plan d’action basé sur un scénario d’attaque potentiel. J’ai revu les types de malwares susceptibles d’être actifs à distance.

Pendant : J’ai identifié un outil de contrôle distant non référencé sur le poste. J’ai décidé de l’isoler et de le supprimer sans attendre, tout en analysant les connexions persistantes suspectes.

Après : J’ai compris l’importance de documenter précisément chaque étape pour assurer un suivi rigoureux. Cette intervention m’a permis de renforcer mes compétences en réponse à incident et de mieux connaître les outils d’investigation locaux.